2025年企业数据安全加密系统有哪些?6款公司数据加密系统推荐!

在当今数字化浪潮席卷全球的时代,数据已成为企业最为宝贵的资产之一,它如同企业发展的命脉,支撑着业务的运转与创新。然而,随着信息技术的飞速发展和网络环境的日益复杂,数据泄露事件频发,给企业带来了巨大的经济损失和声誉损害。

从个人隐私信息被非法贩卖,到企业核心商业机密被窃取,数据安全问题已经成为全球企业共同面临的严峻挑战。在这样的背景下,数据防泄密系统应运而生,成为了企业守护数据安全的坚固盾牌。

2025年企业数据安全加密系统有哪些?分享6款企业数据安全加密系统,助力企业数据安全!

一、国产标杆:域智盾的13项防泄密黑科技

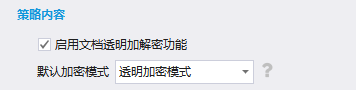

1. 三维文件加密体系

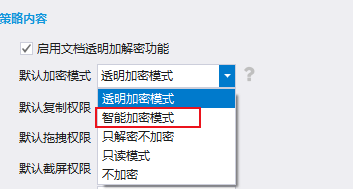

透明加密:新打开、新编辑、新保存的文档就会强制的、自动的加密;需要额外操作,不改变员工操作习惯,不影响员工工作效率。

加密后的文档,在公司内部正常打开、正常编辑、正常流转,一旦违规发送到外界,外界打开就是乱码。

智能加密:本地自己生成的文件都不加密,但是能打开公司内部的加密文件,并且打开这些加密文件去编辑保存后不改变文件的加密状态。

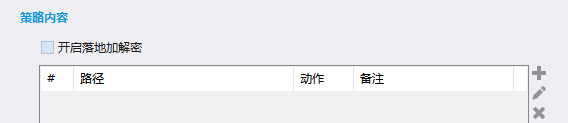

落地加密:当机密文件到达本机时,无论是否打开编辑,只要到达本机,就会自动的,强制的进入到加密状态,杜绝收到机密文件后故意不打开,直接转发造成泄密。

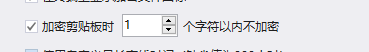

粘贴板加密:从加密文档中复制文字出来,粘贴出去就会变成一句话“您复制的内容已被加密处理”,从而防止通过复制机密文件内容的方式进行泄密。

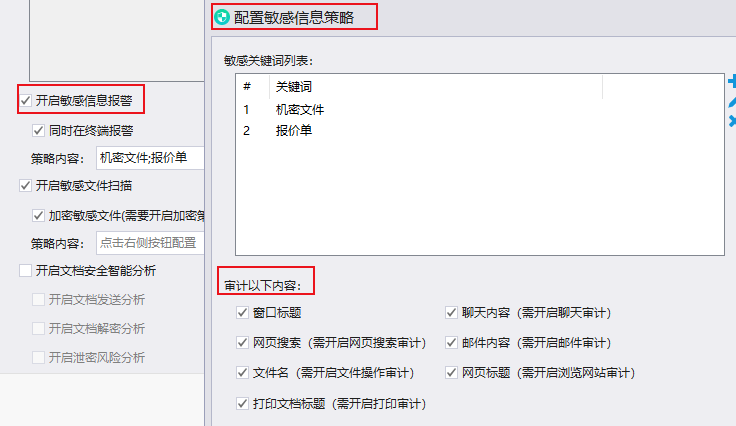

2. 智能内容感知系统

敏感词库:支持自定义"客户名单""报价单"等2000+敏感词,当员工在聊天软件、邮件中使用关键词时,系统立即触发报警并记录操作轨迹。

文件指纹识别:采用SHA-3算法生成文件唯一标识,即使文件被重命名或修改后缀,仍能精准追踪流转路径。

3. 全链路操作审计

六维操作记录:详细记录文件的创建、修改、删除、拷贝、外发、打印等操作,生成包含时间戳、IP地址、操作设备的审计日志。支持按用户、文件类型、时间范围等12个维度进行溯源分析。

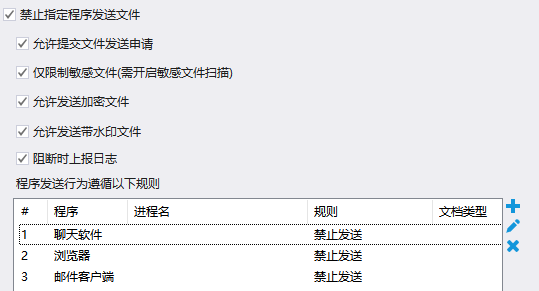

禁止程序发送:可配置禁止通过QQ、微信、浏览器等300+应用程序发送敏感文件。

4. 精细化权限管控

安全区域隔离:支持按部门划分数据访问区域,财务部文件默认无法被销售部查看。实测显示,该功能可减少73%的跨部门数据误访问。

权限分级矩阵:可设置谁能新建、删除、拷贝文件,支持按岗位、项目组分配权限。

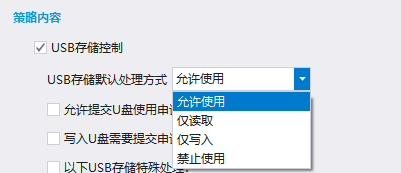

5. 外设智能管控

U盘四档模式:支持禁止使用、仅读取、仅写入、允许使用(需审批)四种模式,记录插拔时间、设备型号、操作账号。

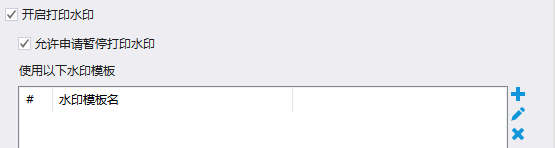

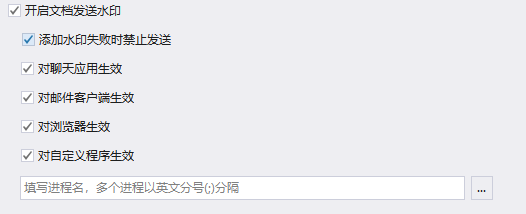

打印机水印:支持打印水印、文档发送水印、截屏水印等五类水印,隐形点阵水印可嵌入用户ID、时间戳等信息,泄密后快速溯源。

6. 智能外发管控

文件外发包:可设置文件查看次数(1-10次)、有效期(1-365天)、允许打开的设备类型,并禁止打印、截图等操作。

禁止截屏拖拽:通过驱动层技术禁止PrintScreen键、微信截图等操作,防止通过拖拽方式将加密文件发送至聊天窗口。

7. 邮件安全防线

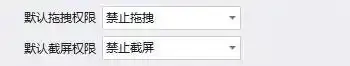

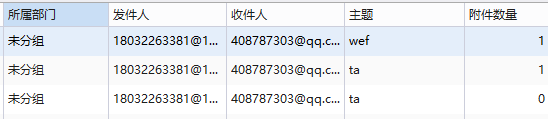

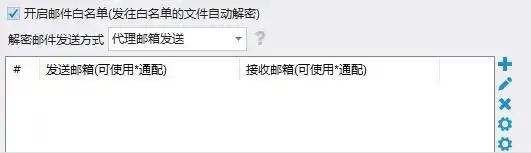

邮件三重管控:记录每一封外发邮件的内容、收件人、时间;仅允许向指定邮箱地址发送邮件;设置邮件白名单/禁用列表。

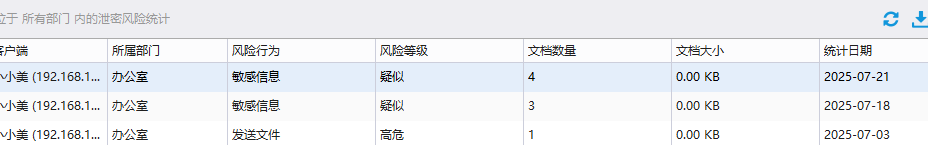

8. 智能风险预警

泄密行为图谱:通过行为分析模型识别深夜频繁下载、频繁访问招聘网站等高风险操作,生成风险等级报告。实测显示,该功能可提前48小时预警89%的主动泄密行为。

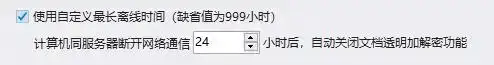

离线管控模式:外出办公时开启离线模式,设置8-72小时有效时间,过期后加密文件无法打开。

二、Trend Micro Endpoint Encryption

加密范围:支持磁盘加密、文件加密以及可移动设备加密,能对设备上的各类数据进行全面保护,防止数据在存储和传输过程中被非法访问。

功能融合:结合了防病毒和数据丢失防护功能,不仅可以加密数据,还能防范病毒攻击导致的数据泄露风险,为企业提供多层次的防护。

管理便利性:提供远程管理功能,企业IT管理人员可以远程对终端设备进行加密策略的部署、更新和监控,提高管理效率,降低管理成本。

适用场景:跨国企业、移动办公主导型组织、需与全球安全厂商生态深度集成的企业。

三、Check Point Full Disk Encryption

透明安全机制:为所有终端硬盘驱动器上的信息提供透明安全保护,包括用户数据、操作系统文件以及临时和已删除文件,确保数据在整个生命周期内的安全性。

多因素认证:采用多因素预启动认证,在操作系统加载前确保用户身份,只有授权用户才能访问设备,有效防止未经授权的访问。

集中管理:通过Check Point的中央管理平台进行设置、部署和管理加密,具有高度可扩展性,能快速部署,适合大型企业使用。

架构集成:可与Check Point软件刀片架构集成,实现单控制台集中管理,方便企业对整个网络环境中的终端进行统一的安全管理。

适用场景:分布式企业、远程办公场景、高安全需求行业(金融、医疗、政府)。

四、Bitdefender GravityZone Full Disk Encryption

加密机制:作为Bitdefender GravityZone平台的可选附加模块,利用Windows(BitLocker)和macOS(FileVault和diskutil)的原生加密机制,确保兼容性和性能,无需部署额外的代理和安装密钥管理服务器。

统一管理:通过GravityZone控制中心进行单一控制台管理,实现终端安全和加密的统一管理,简化管理流程,提高管理效率。

合规支持:提供加密特定报告,帮助企业满足合规要求,证明数据的安全性,适用于对合规性有较高要求的企业。

预启动认证:支持预启动认证强制,在设备启动前对用户身份进行验证,增强数据的安全性。

适用场景:中小企业、初创公司、混合办公环境。

五、Vera

文件权限跟随:文件权限具有跟随性,即使文件通过邮件、U盘等方式离开企业环境,创建者仍可远程控制访问权限,确保文件在任何时候都受到保护。

动态水印:支持查看者信息动态嵌入文档,当发生泄密事件时,可以快速追溯到泄密的源头,明确责任。

API集成:可与Salesforce、Box等企业应用深度集成,方便企业在现有的业务系统中无缝使用Vera的加密功能,提高工作效率。

适用场景:适合需要频繁与合作伙伴共享敏感文件的企业以及创意产业,能够有效保护共享文件的安全,防止信息泄露。

六、ESET Endpoint Encryption

透明加密:能够对文件、文件夹、磁盘进行自动加密,用户在读写文件时无需额外操作,所有加密过程在后台自动完成,既保证了数据安全,又不影响用户的工作效率。

全面数据保护:除了文件加密外,还支持邮件加密,确保数据在传输和存储过程中的安全性,防止数据在传输过程中被窃取或篡改。

远程工作支持:随着远程工作的普及,ESET Endpoint Encryption能够帮助企业在员工离职或设备丢失、被盗时保护敏感数据,确保业务连续性不受影响。

管理便捷性:通过ESET PROTECT控制台进行管理,管理员可以轻松部署、激活和加密设备,只需一次操作即可完成,节省管理时间和成本。

适用场景:多操作系统环境、需快速部署的中小企业。

结语:从数据防护到价值创造

这几款来数据防泄密系统各有千秋,它们凭借各自独特的技术优势和功能特点,在数据安全防护方面发挥着重要作用。企业在选择数据防泄密系统时,应根据自身的业务需求、规模大小、预算限制以及合规要求等多方面因素进行综合考量。

只有选对了合适的数据防泄密系统,才能为企业构筑起一道坚不可摧的数据安全防线,让企业在数字化发展的道路上稳健前行,在激烈的市场竞争中立于不败之地。

责编:付